更新后的云计算适应性和基于 Rust 的恶意软件 P2PInfect 现在传播勒索软件和加密矿工载荷。该恶意软件在过去一年里大多是良性的,仅被研究人员追踪,并慢慢在云实例中蔓延,搜索未打补丁的 2022 年沙箱逃逸漏洞CVE20220543。如今,P2PInfect 通过 Redis 和有限的 SSH 传播,已被更新,以包含加密矿工、勒索软件载荷和根套件功能。该恶意软件的进化展示了复杂恶意软件的发展过程,初期通常专注于扩散和在网络中建立稳固立足点的方法,包括利用软件漏洞或进行密码喷洒等。

蚂蚁加速app官网根据 Cado Security 的研究人员在 6 月 25 日的博客文章 中的描述,P2PInfect 主要通过 Redis 和有限的 SSH 传播。现在,这个恶意软件已经更新,增加了一个加密矿工、勒索软件载荷和根套件功能。P2PInfect 的演变代表了复杂恶意软件的典型案例, Keeper Security 的安全与架构副总裁 Patrick Tiquet 解释说,其初期阶段通常专注于传播和在网络中建立稳固立足点,利用软件漏洞或进行密码喷洒等技术。

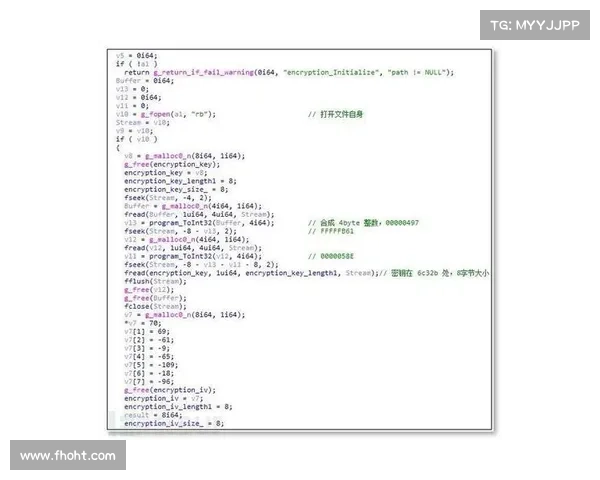

在 2023 年 7 月的研究文章 中,Palo Alto Networks 的 Unit 42 首次将该恶意软件描述为一种新型的点对点P2P蠕虫,命名为 P2PInfect [T] 这种蠕虫能够跨平台感染,并针对 Redis,这是一种在云环境中广泛使用的流行开源数据库应用 P2PInfect 蠕虫通过利用 Lua 沙箱逃逸漏洞,CVE20220543,感染脆弱的 Redis 实例。虽然该漏洞于 2022 年披露,但其影响范围目前尚不完全清楚 研究人员当时如此写道。

Tiquet 表示,目前的目标是创建一个被感染设备的网络,形成一个恶意的僵尸网络,作者可以在后期用于各种恶意目的。这种缓慢的构建方式让恶意软件能够成功避开标准的基于特征的杀毒产品,因为使用先进的规避技术增强了其在系统中的持久性和长期生存能力。

“一旦相当数量的设备被攻陷,恶意软件就可以更新为更具破坏性的特性,例如勒索软件或加密矿工,” Tiquet 说道。“通过保持长时间不被检测,恶意行为者能够进行长期的攻击,最大化他们的影响和经济收益。这一进程使得恶意软件随着时间的推移变得更加危险,一旦在网络中深深扎根,就更加难以对抗。”

Qualys 威胁研究单位的网络威胁主任 Ken Dunham 补充道,P2PInfect 相对典型,趁机攻击防御薄弱的 SSH 账户。他指出,其操作基础设施内建有一些独特的耐久性组件,如同 Cado Security 所记录的。

这项研究证明了 隐秘生存 对于那些在其代码和攻击中投入大量精力的对手是重要的,他们希望在侵入网络后保持立足点, Dunham 说。

Dunham 强调,网络威胁情报团队必须监控和管理不断发展的 战术、技术和程序 ,以进行归因,及时掌握威胁形势的变化以及公司应集中精力以最佳方式降低风险的指标。